Thời

gian gần đây, chúng ta thường được nghe nhiều hơn về

các mối đe dọa thường trực cao cấp - APT (Advanced

Persistent Threat), gắn liền với các cuộc tấn công bất

tận trên không gian mạng để gián điệp thông tin, ăn

cắp thông tin - dữ liệu và hoặc phá hoại các cơ sở

hạ tầng của các quốc gia.

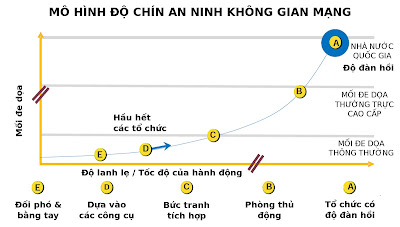

Tạp

chí Tin học và Đời sống số tháng 03/2012 đã “Giới

thiệu sơ lược mô hình độ chín an ninh không gian mạng”,

đề cập tới 4 đặc trưng của các phần mềm độc hại

cao cấp và 5 mức độ đối phó đối với các cuộc tấn

công không gian mạng (ANKGM) để đánh giá khả năng phòng

thủ tích cực mạng máy tính của một quốc gia trước

các cuộc tấn công không gian mạng (KGM) ngày nay. Khái

niệm phần mềm độc hại cao cấp được nêu ở đây

chính là phần cốt lõi của các APT, khi được kết hợp

với một chu trình vòng đời có tính toán, sẽ có khả

năng để bằng mọi cách, thường trong một khoảng thời

gian dài hoặc đủ dài, để đạt được mục đích cuối

cùng là ăn cắp bằng được các thông tin - dữ liệu

và/hoặc phá hoại bằng được các cơ sở hạ tầng bị

ngắm đích của các nạn nhân.

Mandiant,

một công ty về an ninh thông tin, cuối tháng 02/2013 đã

đưa ra báo cáo “APT1

- Phát hiện một trong các đơn vị gián điệp không gian

mạng của Trung Quốc”, đã tiết lộ hàng loạt các

thông tin liên quan tới các hoạt động và kho vũ khí của

1 trong số 20 đơn vị APT mà Mandiant đang điều tra cùng

với mô hình các mối đe dọa thường trực cao cấp mà

các đơn vị APT đó thường xuyên tiến hành hiện nay đối

với các hệ thống thông tin của các nạn nhân bị ngắm

đích. Tin học và Đời sống sẽ đề cập tới đơn vị

bị phát hiện đó, APT1 hay Đơn vị 61398 của Quân Giải

phóng Nhân dân Trung Hoa vào một dịp khác, dù cái tên

APT1 sẽ luôn được nhắc tới trong bài viết này.

Mô

hình vòng đời tấn công của Mandiant gồm có 7 bước như

trong hình vẽ, bao gồm:

Bước

1: Tổn thương ban đầu

Tổn thương ban đầu đại

diện cho các phương pháp mà những kẻ thâm nhập trái

phép sử dụng để trước hết thâm nhập được vào

mạng của một tổ chức đích. Như với hầu hết các

nhóm APT, làm phishing xiên cắm (spear phishing) là kỹ thuật

được sử dụng phổ biến nhất của APT1. Các thư điện

tử phishing xiên cắm hoặc có chứa tệp gắn kèm độc

hại hoặc một đường siêu liên kết tới một tệp độc

hại. Dù chủ đề và văn bản trong thân của thư điện

tử thường là phù hợp với người nhận, APT1 cũng tạo

ra các tài khoản webmail bằng việc sử dụng các tên

người có thật - các tên mà quen với người nhận, như

một đồng nghiệp, lãnh đạo công ty, và nhân viên phòng

CNTT, hoặc cố vấn của công ty - và sử dụng các tài

khoản đó để gửi đi các thư điện tử. Như là một

ví dụ của thế giới thực, đây là một thư điện tử

phishing xiên cắm mà APT1 đã gửi đi cho các nhân viên của

Mandiant:

Date:

Wed, 18 Apr 2012 06:31:41 -0700

From:

Kevin Mandia

Subject:

Internal Discussion on the Press Release

Hello,

Shall

we schedule a time to meet next week?

We

need to finalize the press release.

Details

click here.

Kevin

Mandia

|

Ngày

tháng: Thứ tư, ngày 18/04/2012 06:31:41 -0700

Từ:

Kevin Mandia

Chủ

đề: Thảo luận Nội bộ về Thông cáo báo chí

Hello,

Liệu

chúng ta có đặt lịch được về thời gian gặp gỡ

vào tuần sau được không?

Chúng

ta cần hoàn tất thông cáo báo chí.

Các

chi tiết hãy nháy vào đây.

Kevin

Mandia

|

Mới nhìn thoáng qua, thư

điện tử đó dường như là từ CEO của Mandiant, Kevin

Mandia. Tuy nhiên, soi xét kỹ hơn chỉ ra rằng thư điện

tử đó không phải được gửi đi từ một tài khoản

thư điện tử của Mandiant, mà từ

“kevin.mandia@rocketmail.com”. Rocketmail là một dịch vụ

webmail tự do. Tài khoản “kevin.mandia@rocketmail.com” không

thuộc về ông Mandia. Thay vào đó, một tác nhân của APT1

có khả năng đã ký cho tài khoản đó một cách đặc

biệt cho sự kiện phishing xiên cắm này. Nếu ai đó đã

nháy vào đường liên kết vào ngày đó (mà đã không ai

làm thế, may thay), thì máy tính của họ có thể đã tải

về “Internal_Discussion_Press_Release_In_Next_Week8.zip”,

là tên của một tệp ZIP độc hại. Tệp độc hại này

có khả năng thực thi được, cài một cửa hậu tùy biến

của APT1 được gọi là WEBC2-TABLE.

Dù

các tệp mà các tác nhân của APT1 gắn vào hoặc liên kết

tới các thư điện tử phishing xiên cắm không phải luôn

ở định dạng ZIP, thì điều này là xu thế vượt trội

đã được quan sát thấy trong vài năm gần đây. Bên dưới

là ví dụ các tên tệp mà APT1 đã sử dụng với các tệp

ZIP độc hại:

2012ChinaUSAviationSymposium.zip

Employee-Benefit-and-Overhead-Adjustment-Keys.zip

MARKET-COMMENT-Europe-Ends-Sharply-Lower-On-Data-Yields-Jump.zip

Negative_Reports_Of_Turkey.zip

New_Technology_For_FPGA_And_Its_Developing_Trend.zip

North_Korean_launch.zip

Oil-Field-Services-Analysis-And-Outlook.zip

POWER_GEN_2012.zip

Proactive_Investors_One2One_Energy_Investor_Forum.zip

Social-Security-Reform.zip

South_China_Sea_Security_Assessment_Report.zip

Telephonics_Supplier_Manual_v3.zip

The_Latest_Syria_Security_Assessment_Report.zip

Updated_Office_Contact_v1.zip

Updated_Office_Contact_v2.zip

Welfare_Reform_and_Benefits_Development_Plan.zip

Các tên tệp, ví dụ, bao

gồm các chủ đề quân sự, kinh tế và ngoại giao, gợi

ý dải rộng lớn các nền công nghiệp mà APT1 ngắm tới.

Một số tên cũng là chung (như,

“updated_office_contact_v1.zip”) và có thể được sử dụng

cho các mục tiêu trong bất kỳ nền công nghiệp nào.

Trong một số trường hợp, những người nhận thư điện

tử mà không có nghi ngờ gì đã trả lời các thông điệp

phishing xuyên cắm, tin tưởng họ đang giao tiếp với

những người quen của họ. Có trường hợp một người

đã trả lời, “Tôi không chắc liệu điều này có là

hợp pháp, nên tôi đã không mở nó”. Trong vòng 20 phút,

ai đó tại APT1 đã trả lời với một thư điện tử súc

tích: “Nó là hợp pháp” (“It's legit”).

Một số tác nhân APT1 đã

tạo ra các phần mềm độc hại bên trong các tệp ZIP của

họ trông giống như các tệp PDF của Adobe bên dưới. Đây

là một ví dụ:

Đây không phải là một

tệp PDF. Nó trông giống như tên tệp có phần mở rộng

PDF nhưng tên tệp thực sự bao gồm 119 khoảng trống sau

“.pdf” đi theo sau cùng là “.exe” - phần mở rộng

thực sự của tệp đó. APT1 đã làm cho biểu tượng của

tệp thực thi thành biểu tượng của Adobe để hoàn tất

mưu mẹo đó. Tuy nhiên, tệp này thực sự là một mẹo

chèo kéo tới một cửa hậu mà APT1 tùy biến được gọi

là WEBC2-QBP.

Bước 2: Thiết lập chỗ

đứng

Việc thiết lập chỗ đứng

có liên quan tới các hành động đảm bảo sự kiểm soát

các hệ thống mạng đích từ bên ngoài mạng đó. APT1

thiết lập một chỗ đứng một khi những người nhận

thư điện tử mở một tệp độc hại và một cửa hậu

được cài đặt vào sau đó. Một cửa

hậu là phần mềm mà cho phép một kẻ thâm nhập trái

phép gửi đi các lệnh tới hệ thống đó từ ở xa.

Trong hầu hết các trường hợp, các cửa hậu APT khởi

tạo các kết nối đi ra ngoài tới máy chủ “chỉ huy và

kiểm soát” - C2 (Command and Control) của kẻ thâm nhập

trái phép. Những kẻ thâm nhập trái phép của APT sử

dụng chiến thuật này vì trong khi các tường lửa mạng

thường giỏi trong việc giữ cho các phần mềm độc hại

bên ngoài mạng không khởi xướng được sự giao tiếp

với các hệ thống bên trong mạng, thì lại ít tin cậy

hơn trong việc giữ cho phần mềm độc hại đã nằm sẵn

ở bên trong mạng rồi không giao tiếp được với các hệ

thống bên ngoài.

Trong khi

những kẻ thâm nhập trái phép của APT1 thỉnh thoảng sử

dụng các cửa hậu có sẵn một cách công khai như Poison

Ivy và Gh0st RAT, thì đa số lớn các lần chúng sử dụng

những gì dường như là các cửa hậu tùy biến của

riêng chúng. Mandiant đã ghi lại 42 họ các cửa hậu trong

kho vũ khí phần mềm độc hại mà chỉ riêng một mình

nhóm APT1 đã sử dụng một cách giấu giếm trong các cuộc

tấn công của nhóm. Cùng với chúng là 1.007 hàm băm MD5

có liên quan tới phần mềm độc hại của APT1. Dưới

đây là mô tả các cửa hậu của APT1 trong 2 chủng loại:

“Các cửa hậu đầu cầu đổ bộ” và “Các cửa hậu

tiêu chuẩn”.

Các

cửa hậu đầu cầu đổ bộ

Các cửa hậu đầu cầu

đổ bộ thường có các đặc trưng tối thiểu. Chúng đưa

ra cho kẻ tấn công một nơi đặt chân để thực hiện

các tác vụ đơn giản như truy xuất các tệp, thu thập

thông tin hệ thống cơ bản và làm bật dậy nhanh sự

thực thi của các khả năng đáng kể khác hơn so với một

cửa hậu tiêu chuẩn.

Các cửa hậu đầu cầu

đổ bộ của APT1 thường là những gì được gọi là

cửa hậu WEBC2. Các cửa hậu WEBC2 là dạng cửa hậu của

APT1 có lẽ được biết tới nhiều nhất, và là lý do vì

sao một số công ty an ninh tham chiếu tới APT1 như là

“Comment Crew” (Đội chú giải). Một cửa hậu WEBC2 được

thiết kế để trích xuất một trang web từ một máy chủ

C2. Nó mong đợi trang web đó có chứa các thẻ HTML đặc

biệt; cửa hậu đó sẽ cố gắng dịch các dữ liệu

giữa các thẻ như là các lệnh. Các phiên bản cũ hơn

của WEBC2 đọc các dữ liệu giữa các chú giải HTML, dù

qua thời gian thì các biến thể WEBC2 đã tiến hóa để

đọc được cả các dữ liệu có bên trong các dạng thẻ

khác. Từ sự quan sát trực tiếp, có

thể khẳng định rằng APT1 từng sử dụng các cửa hậu

WEBC2 từ tháng 07/2006. Tuy nhiên, thời gian biên dịch đầu

tiên có được đối với WEBC2-KT3 là 23/01/2004, gợi ý là

APT1 từng tạo ra các cửa hậu WEBC2 từ đầu năm 2004.

Dựa vào hơn 400 mẫu các biến thể WEBC2 đã được tích

cóp, dường như là APT1 có sự truy cập trực tiếp tới

các lập trình viên mà đã thường xuyên phát hành các

biến thể WEBC2 mới hơn 6 năm qua.

Ví dụ,

2 đường dẫn được xây dựng ở đây, đã bị phát

hiện trong các ví dụ WEBC2-TABLE, giúp minh họa cách

mà APT1 đã và đang xây dựng rồi các biến thể WEBC2 mới

như một phần của một qui trình được phát triển liên

tục:

Ví

dụ mẫu A

MD5:

d7aa32b7465f55c368230bb52d52d885

Ngày

biên dịch: 23/02/2012

\work\code\2008-7-8muma\mywork\winInet_

winApplication2009-8-7\mywork\

aaaaaaa2012-2-23\Release\aaaaaaa.pdb

Ví

dụ mẫu B

MD5:

c1393e77773a48b1eea117a302138554

Ngày

biên dịch: 07/08/2009

D:\work\code\2008-7-8muma\mywork\winInet_

winApplication2009-8-7\mywork\aaaaaaa\ Release\aaaaaaa.pdb

|

Các

họ WEBC2

WEBC2-AUSOV

WEBC2-KT3

WEBC2-ADSPACE

WEBC2-QBP

WEBC2-BOLID

WEBC2-RAVE

WEBC2-CLOVER

WEBC2-TABLE

WEBC2-CSON

WEBC2-TOCK

WEBC2-DIV

WEBC2-UGX

WEBC2-GREENCAT

WEBC2-YAHOO

WEBC2-HEAD

WEBC2-Y21K

…

và nhiều họ

vẫn còn chưa được phân loại

|

Một “đường dẫn được

xây dựng” mở ra thư mục từ đó lập trình viên xây

dựng và biên dịch mã nguồn của anh ta. Các ví dụ đó,

được biên soạn hơn 2.5 năm, đã được biên soạn trong

một thư mục có

tên là “work\code\...\mywork”.

Các trường hợp “làm việc” gợi ý rằng làm việc

trong WEBC2 là công việc hàng ngày của ai đó và không

phải là dự án phụ hoặc sở thích riêng. Hơn nữa,

chuỗi được xây dựng trong Mẫu A bao gồm “2012-2-23”

(ngày 23/02/2012) - nó khớp với ngày tháng biên soạn của

Mẫu A. Chuỗi được xây dựng trong Mẫu B thiếu

“2012-2-23” nhưng bao gồm “2009-8-7” (ngày 07/08/2009) -

nó cũng khớp với ngày tháng biên soạn của Mẫu B. Điều

này gợi ý rằng mã được sử dụng để biên soạn Mẫu

A từng được sửa đổi từ mã mà đã được sử dụng

để biên soạn Mẫu B từ 2.5 năm trước đó. Sự tồn

tại của “2008-7-8” (Ngày 08/07/2008) gợi ý rằng mã cho

cả 2 mẫu từng được sửa đổi từ một phiên bản đã

tồn tại vào tháng 07/2008, một năm trước khi Mẫu B được

tạo ra. Loạt ngày tháng này chỉ ra rằng việc phát triển

và sửa đổi cửa hậu WEBC2 là qui trình dài hạn và được

lặp đi lặp lại.

Các cửa

hậu WEBC2 thường trao cho những kẻ tấn công của APT1

một tập hợp ngắn gọn và sơ bộ các lệnh để phát

tới các hệ thống của nạn nhân, bao gồm: (1) Mở một

trình biên dịch shell lệnh tương tác (thường là cmd.exe

của Windows); (2) Tải về và thực thi một tệp; (3) Ngủ

(như, giữ là không tích cực) trong một khoảng thời gian

được chỉ định cho các cửa hậu WEBC2 thường được

đóng gói với các thư điện tử phishing xiên cắm.

Một khi

được cài đặt, những kẻ thâm nhập trái phép của

APT1 có lựa chọn để nói cho các hệ thống nạn nhân để

tải về và thực thi các phần mềm độc hại bổ sung

theo lựa chọn của họ. Các cửa hậu WEBC2 làm việc vì

mục tiêu được kỳ vọng của chúng, nhưng chúng thường

có ít các tính năng hơn so với “Các cửa hậu tiêu

chuẩn” được mô tả bên dưới.

Các

cửa hậu tiêu chuẩn

Cửa hậu tiêu chuẩn,

không phải như WEBC2 của APT1 thường giao tiếp bằng việc

sử dụng giao thức HTTP (để trộn với giao thông web hợp

pháp) hoặc một giao thức tùy biến mà các tác giả của

phần mềm độc hại đã tự họ thiết kế. Các cửa hậu

đó trao cho những kẻ thâm nhập trái phép của APT một

danh sách các cách thức trà đi xát lại để kiểm soát

các hệ thống của nạn nhân, bao gồm: (1) Tạo/sửa/xóa/thực

thi các chương trình; (2) Tải về/tải

lên các tệp; (3) Tạo/xóa các thư mục; (4) Liệt kê/khởi

tạo/dừng các qui trình; (5) Sửa đổi đăng ký hệ thống;

(6) Chụp các ảnh màn hình của người sử dụng; (7) Chộp

các gõ bàn phím; (8) Chộp chuyển động của chuột; (9)

Khởi tạo một trình biên dịch lệnh shell tương tác;

(10) Tạo một giao diện (như, đồ họa) cho Remote Desktop;

(11) Thu thập các mật khẩu; (12) Đếm những người sử

dụng; (13) Đếm các hệ thống khác trong mạng; (14) Ngủ

(như, không tích cực) trong một khoảng thời gian được

chỉ định; (15) Đăng xuất cho người sử dụng hiện

hành; (16) Tắt hệ thống

Các chức

năng đó là đặc tính của hầu hết các cửa hậu, và

không có hạn chế đối với APT1 hoặc thậm chí APT. Ví

dụ, bất kỳ ai mà muốn kiểm soát một hệ thống từ

xa có khả năng sẽ đặt ra các chức năng như “Tải

lên/tải về các tệp” vào trong một cửa hậu.

Các

giao tiếp giấu giếm

Một

số cửa hậu của APT cố bắt chước giao thông hợp pháp

của Internet khác với giao thức HTTP. APT1 đã tạo ra một

số giao thức đó, bao gồm: (1) MACROMAIL

bắt chước MSN Messenger; (2)

GLOOXMAIL

bắt chước Jabber/XMPP;

(3) CALENDAR

bắt chước Gmail

Calendar.

Khi những

người phòng thủ mạng thấy các giao tiếp giữa các cửa

hậu đó và các máy chủ C2 của chúng, họ có thể dễ

dàng bỏ qua chúng như là các giao thông mạng hợp pháp.

Hơn nữa, nhiều cửa hậu của APT1 sử dụng mã hóa SSL

sao cho các giao tiếp được ẩn dấu trong một đường

hầm SSL được mã hóa. Các chứng thực SSL công khai của

APT1 cũng được đưa ra trong một tài liệu khác để mọi

người có thể kết hợp chúng vào các chữ ký mạng của

họ, không là trọng tâm của bài viết này.

Bước

3. Leo thang quyền ưu tiên

Việc leo thang các quyền

ưu tiên có liên quan tới việc có được các khoản (hầu

hết thường là các tên người sử dụng và các mật

khẩu) mà sẽ cho phép truy cập tới các tài nguyên nhiều

hơn bên trong mạng. Trong giai đoạn này và 2 giai đoạn

tiếp sau, APT1 không khác nhiều so với những kẻ thâm

nhập trái phép của APT khác (hoặc những kẻ thâm nhập

trái phép nói chung). APT1 sử dụng áp đảo các công cụ

sẵn sàng một cách công khai để gạt bỏ các hàm băm

mật khẩu khỏi các hệ thống của nạn nhân để giành

lấy các ủy quyền của người sử dụng hợp pháp.

APT1 đã

sử dụng các công cụ leo thang quyền ưu tiên sau:

Công

cụ

|

Mô

tả

|

Website

|

cachedump

|

Chương

trình này trích tách các hàm băm mật khẩu được lưu

lại từ một đăng ký hệ thống

|

Hiện

được đóng gói với fgdump (bên dưới)

|

fgdump

|

Trình

loại bỏ hàm băm mật khẩu của Windows

|

http://www.foofus.net/fizzgig/fgdump/

|

gsecdump

|

Giành

lấy hàm băm mật khẩu từ đăng ký của Windows,

bao gồm cả tệp SAM, các ủy quyền miền được lưu

giữ tạm và các bí mật LSA

|

http://www.truesec.se

|

lslsass

|

Loại

bỏ các hàm băm mật khẩu phiên đăng nhập tích cực

khỏi qui trình lsass

|

http://www.truesec.se

|

mimikatz

|

Tiện

ích trước hết được sử dụng cho việc loại bỏ

các hàm băm mật khẩu

|

http://blog.gentilkiwi.com/mimikatz

|

Bộ

công cụ truyền hàm băm

|

Cho

phép một kẻ thâm nhập trái phép “truyền” một hàm

băm mật khẩu (không biết mật khẩu gốc ban đầu) để

đăng nhập vào các hệ thống

|

http://oss.coresecurity.com/projects/pshtoolkit.htm

|

pwdump7

|

Loại

bỏ các hàm băm mật khẩu khỏi đăng ký của Windows

|

http://www.tarasco.org/security/pwdump_7/

|

pwdumpX

|

Loại

bỏ các hàm băm mật khẩu khỏi đăng ký của Windows

|

Công

cụ nói gốc ở http://reedarvin.thearvins.com/,

nhưng

site lại không đưa ra phần mềm này vào ngày báo cáo

này được viết

|

Bước

4: Trinh sát nội bộ

Trong

giai đoạn trinh sát nội bộ, kẻ thâm nhập trái phép thu

thập thông tin về môi trường của nạn nhân. Giống như

hầu hết những kẻ thâm nhập trái phép APT (và không

APT), APT1 trước hết sử dụng các lệnh có sẵn của hệ

điều hành để khai thác một hệ thống bị tổn thương

và môi trường được kết nối mạng của nó. Dù chúng

thường đơn giản gõ các lệnh đó vào một trình biên

dịch lệnh shell, đôi khi những kẻ thâm nhập trái phép

có thể sử dụng các bó script để tăng tốc qui trình

đó. Bên dưới chỉ các nội dung của bó script mà APT1 đã

sử dụng ít nhất ở các mạng của 4 nạn nhân.

@echo

off

ipconfig

/all>>”C:\WINNT\Debug\1.txt”

net

start>>”C:\WINNT\Debug\1.txt”

tasklist

/v>>”C:\WINNT\Debug\1.txt”

net

user >>”C:\WINNT\Debug\1.txt”

net

localgroup administrators>>”C:\WINNT\Debug\1.txt”

netstat

-ano>>”C:\WINNT\Debug\1.txt”

net

use>>”C:\WINNT\Debug\1.txt”

net

view>>”C:\WINNT\Debug\1.txt”

net

view /domain>>”C:\WINNT\Debug\1.txt”

net

group /domain>>”C:\WINNT\Debug\1.txt”

net

group “domain users” /domain>>”C:\WINNT\Debug\1.txt”

net

group “domain admins” /domain>>”C:\WINNT\Debug\1.txt”

net

group “domain controllers” /domain>>”C:\WINNT\Debug\1.txt”

net

group “exchange domain servers” /domain>>”C:\WINNT\Debug\1.txt”

net

group “exchange servers” /domain>>”C:\WINNT\Debug\1.txt”

net

group “domain computers” /domain>>”C:\WINNT\Debug\1.txt”

Script này

thực hiện các chức năng sau và lưu các kết quả vào

một tệp văn bản: (1) Hiển thị thông tin cấu hình mạng

của nạn nhân; (2) Liệt kê các dịch vụ đã bắt đầu

trong hệ thống của nạn nhân; (3) Liệt kê các tiến

trình hiện đang chạy; (4) Liệt kê các tài khoản trong hệ

thống; (5) Liệt kê các tài khoản với các quyền ưu tiên

của người quản trị; (6) Liệt kê các kết nối mạng

hiện hành; (7) Liệt kê các chia sẻ mạng được kết nối

hiện hành; (8) Liệt kê các hệ thống khác trong mạng;

(9) Liệt kê các máy tính các tài khoản mạng theo nhóm

(“các trình kiểm soát miền - domain controllers”, “những

người sử dụng của miền - domain users”, “các quản

trị viên của miền - domain admins”, …)

Bước

5: Dịch chuyển biên

Một khi một kẻ thâm nhập

trái phép của APT có một chỗ đứng bên trong mạng và

một tập hợp các ủy quyền hợp pháp, thì đơn giản

đối với kẻ thâm nhập trái phép đó để di chuyển

xung quanh mạng đó mà không bị dò tìm ra: (1) Chúng có

thể kết nối tới các tài nguyên được chia sẻ trong

các hệ thống khác; (2) Chúng có thể thực thi các lệnh

trong các hệ thống có sử dụng công cụ “psexec” sẵn

có một cách công khai từ Microsoft Sysinternals hoặc Task

Scheduler được xây dựng sẵn trong Windows (“at.exe”).

Các hành

động đó là khó để dò tìm ra vì những người quản

trị hệ thống hợp pháp cũng sử dụng các kỹ thuật đó

để thực hiện các hành động xung quanh mạng.

Bước

6: Duy trì sự hiện diện

Trong giai đoạn này, kẻ

thâm nhập trái phép thực hiện các hành động để đảm

bảo sự kiểm soát liên tục, dài hạn đối với các hệ

thống chủ chốt trong môi trường mạng nằm bên ngoài

mạng đó. APT1 làm điều này theo 3 cách.

- Cài đặt các cửa hậu mới vào nhiều hệ thống. Thông qua việc nằm lại của chúng trong mạng (mà có thể hàng năm trời), APT1 thường cài đặt các cửa hậu mới khi chúng có quyền khai thác được nhiều hệ thống hơn trong môi trường đó. Sau đó, nếu một cửa hậu bị phát hiện và bị xóa, thì chúng vẫn còn có các cửa hậu khác mà chúng có thể sử dụng. Thường được dò tìm ra nhiều họ cửa hậu của APT1 nằm rải rác xung quanh mạng của một nạn nhân khi APT1 từng hiện diện trong thời gian nhiều hơn vài tuần.

- Sử dụng các ủy quyền VPN hợp pháp. Các tác nhân và các tin tặc của APT nói chung luôn tìm kiếm các ủy quyền hợp lệ để thủ vai một người sử dụng hợp lệ. Được quan sát thấy APT1 sử dụng các tên người sử dụng và mật khẩu ăn cắp được để đăng nhập các mạng riêng ảo (VPN) của các nạn nhân khi các VPN chỉ được bảo vệ bằng một yếu tố duy nhất. Từ đó chúng có khả năng truy cập bất kỳ thứ gì mà những người sử dụng được thủ vai được phép truy cập bên trong mạng đó.

- Đăng nhập vào các cổng web. Một khi được trang bị với các ủy quyền ăn cắp được, những kẻ thâm nhập trái phép của APT1 cũng cố gắng để đăng nhập vào các cổng web mà mạng đưa ra. Điều này bao gồm không chỉ các website có giới hạn, mà còn cả các hệ thống thư điện tử dựa trên web như Microsoft Outlook Web Access.

Bước

7: Hoàn tất nhiệm vụ

Tương

tự như các nhóm APT đang bị theo dõi, một khi APT1 tìm

được các tệp cần quan tâm thì họ sẽ nén chúng thành

các tệp lưu trữ trước khi ăn cắp chúng. Những kẻ

thâm nhập trái phép của APT hầu hết thường sử dụng

tiện ích nén RAR cho tác vụ này và đảm bảo rằng các

lưu trữ được bảo vệ bằng mật khẩu. Một số kẻ

thâm nhập trái phép của APT1 đôi khi sử dụng các bó

script để hỗ trợ chúng trong tiến trình đó, như được

minh họa bên dưới. (Các vị trí của “XXXXXXXX” làm mù

đi văn bản mà từng có trong bó script thực tế đó).

Sau khi

tạo ra các tệp nén bằng RAR, những kẻ tấn công của

APT1 sẽ truyền các tệp ra khỏi mạng theo các cách thức

nhất quán với các nhóm APT khác, bao gồm cả việc sử

dụng Giao thức Truyền Tệp – FTP (File Transfer Protocol)

hoặc các cửa hậu đang tồn tại. Nhiều lần các tệp

RAR của chúng là quá lớn nên những kẻ tấn công chia

chúng thành các phần nhỏ trước khi truyền chúng đi.

Đoạn script bên dưới chỉ ra một lệnh của RAR với lựa

chọn “-v200”, nó có nghĩa là tệp RAR sẽ được chia

nhỏ thành các phần nhỏ hơn 200MB.

@echo

off

cd

/d c:\windows\tasks

rar.log

a XXXXXXXX.rar -v200m “C:\Documents and Settings\Place\My

Documents\XXXXXXXX”

-hpsmy123!@#

del

*.vbs

del

%0

Không

giống như hầu hết các nhóm APT khác đang bị theo dõi,

APT1 sử dụng 2 tiện ích ăn cắp thư điện tử được

tin tưởng là độc nhất vô nhị đối với APT1. Cái đầu,

GETMAIL, đã được thiết kế đặc biệt để trích xuất

các thông điệp thư điện tử, các tệp gắn kèm và các

thư mục trong các tệp lưu trữ (“PST”) của Microsoft

Outlook.

Các tệp

lưu trữ của Microsoft Outlook có thể là lớn, thường lưu

trữ các thư điện tử đáng giá hàng năm. Chúng có thể

quá lớn để truyền ra khỏi mạng một cách nhanh chóng,

và kẻ thâm nhập trái phép có thể không quan tâm về

việc ăn cắp mọi thư điện tử. Tiện ích GETMAIL cho

phép những kẻ thâm nhập trái phép của APT1 tính mềm

dẻo để lấy chỉ các thư điện tử nào giữa những

ngày tháng mà chúng lựa chọn. Trong một trường hợp, đã

được quan sát thấy một kẻ thâm nhập trái phép của

APT1 quay lại một máy bị tổn thương 1 lần trong mỗi

tuần trong vòng 4 tuần để ăn cắp chỉ các thư điện

tử của tuần trước đó.

Trong khi

GETMAIL ăn cắp thư điện tử trong các tệp lưu trữ của

Microsoft Outlook, thì tiện ích thứ 2, MAPIGET, từng được

thiết kế đặc biệt để ăn cắp thư điện tử mà còn

chưa được lưu trữ và vẫn nằm trong một Microsoft

Exchange Server (Máy chủ thư điện tử Exchange của

Microsoft). Để vận hành thành công, MAPIGET yêu cầu tổ

hợp tên người sử dụng/mật khẩu (username/password) mà

máy chủ Exchange sẽ chấp nhận. MAPIGET trích xuất thư

điện tử từ các tài khoản được chỉ định vào các

tệp văn bản (đối với phần thân của thư điện tử)

và tách bạch các tệp gắn kèm, nếu có.

Một

số lưu ý từ mô hình độ chín an ninh không gian mạng

Vì mô

hình vòng đời các mối đe dọa thường trực cao cấp có

liên quan tới mô

hình độ chín ANKGM

mà đã được nhắc tới ở đầu bài viết này, cụ thể

là liên quan chặt chẽ tới

tính tương hợp của hệ thống thông tin và các tiêu

chuẩn trao đổi dữ liệu về nhận thức tình huống bảo

an thông tin ở mức C của mô hình độ chín ANKGM, bài

viết này

sẽ nhắc lại một vài lưu ý chính được rút ra từ 5

mức độ đối phó đối với các cuộc tấn công KGM từ

mô hình độ chín ANKGM đó như sau:

- Để có được những thông tin kịp thời, chính xác nhằm đối phó với sự việc mất an ninh theo một cách thống nhất giữa tất cả các bên tham gia trong việc đảm bảo an toàn an ninh các hệ thống thông tin, thì tính tương hợp và các tiêu chuẩn dựa vào sự trao đổi dữ liệu về nhận thức tình huống bảo an thông tin là một yếu tố sống còn.

- Việc không đạt được tính tương hợp dựa vào các tiêu chuẩn trao đổi dữ liệu về nhận thức tình huống bảo an thông tin ở mức C thì sẽ không thể tiến tới các mức cao hơn B và A trong mô hình độ chín ANKGM được. Nói cách khác, nếu không đạt được tính tương hợp thì hệ thống thông tin không bao giờ đạt được mức C trong mô hình độ chín ANKGM được.

- Khi xây dựng các hệ thống thông tin hướng tới chính phủ điện tử (CPĐT), nên kết hợp với mô hình độ chín ANKGM, đặc biệt đối với các bên có trách nhiệm tham gia trong việc đảm bảo an toàn an ninh các hệ thống thông tin, để vừa đạt được các mục tiêu về giải quyết các vấn đề nghiệp vụ cũng như các mục tiêu về an ninh của toàn bộ hệ thống thông qua việc đảm bảo tính tương hợp cho các thông tin - dữ liệu dựa vào các tiêu chuẩn mở.

- Nếu chỉ đạt tới mức C trong mô hình này, mà không với tới được các mức B và A, có nghĩa là hệ thống chỉ có khả năng chế ngự được những mối đe dọa thông thường, mà không có khả năng chế ngự được các mối đe dọa thường trực cao cấp (APT) và các mối đe dọa từ các nhà nước quốc gia.

Thay

cho lời kết

Việc

nắm rõ được các bước tiến hành trong mô hình vòng

đời các mối đe dọa thường trực cao cấp, cùng với

sự triển khai những gợi ý cần thiết từ mô hình độ

chín ANKGM sẽ giúp cho các chuyên gia và các nhà chuyên môn

về an ninh thông tin có được các thông tin cần thiết cơ

bản nhất để có được các bước chuẩn bị cho các kế

hoạch đối phó với APT một cách có hiệu quả nhất,

một công việc thực sự khó khăn đối với các hệ

thống thông tin của các cơ quan nhà nước Việt Nam hiện

nay.

Trần Lê

Bài đăng

trên tạp chí Tin học & Đời sống, số tháng 08/2013,

trang 42-47.

Không có nhận xét nào:

Đăng nhận xét

Lưu ý: Chỉ thành viên của blog này mới được đăng nhận xét.