Cyberwarriors on the Eastern Front: In the line of fire packet floods

Former senior Estonian defence official talks cyberwar with El Reg

By John Leyden • Get more from this author

Posted in Enterprise Security, 25th April 2011 09:00 GMT

Free whitepaper – Google innovates on the idea of an upgrade

Theo: http://www.theregister.co.uk/2011/04/25/estonia_cyberwar_interview/

Bài được đưa lên Internet ngày: 25/04/2011

Lời người dịch: Vào tháng 04/2007, Estonia đã bị tấn công không gian mạng trong 3 tuần vào các website của cả khu vực nhà nước và tư nhân và các site phương tiện truyền thông, làm tê liệt đất nước này. Các cuộc tấn công từ chối dịch vụ được thực hiện bằng các botnet từ hơn 100 quốc gia, trong đó có cả tòa thành Vatican. Vì công việc thường ngày, theo thói quen của đa số người Estonia, là dựa vào mạng, nên nó từng là tồi tệ đối với họ.

Phỏng vấn các bộ trưởng và các quan chức chính phủ sâu trong trong khủng hoảng về những náo loạn trên đường phố vào tháng 04/2007 từng bắt đầu bối rối khi một quan chức báo chí của chính phủ đã ngừng giữa chừng để nói rằng ông đã không thể đưa lên một thông cáo báo chí.

Phản ứng ban đầu là “vì sao bạn làm phiền chúng tôi về điều này” Lauri Almann, thứ trưởng thường trực Bộ Quốc phòng Estonia đã giải thích trong khi nói chuyện với El Reg. “Chỉ khi ông ta nói 'Không bạn không hiểu, tôi nghĩ chúng tôi đang ở trong một cuộc tấn công', mà bất kỳ ai cũng nhận thấy”, Almann giải thích.

Estonia, một đất nước nhỏ khoảng 1.3 triệu dân giáp với Nga và Biển Baltic, đã chuyển nhanh chóng kể từ sự độc lập vào năm 1991 để phát triển một hạ tầng mạng tiên tiến để phân phối các dịch vụ chính phủ và tài chính. Đất nước này hoàn toàn bỏ qua pha ngân hàng có liên quan tới séc, ví dụ thế, nên đa số lớn các công dân của nước này sử dụng ngân hàng trực tuyến để thanh toán hóa đơn và triển khai các tác vụ thường ngày khác. Sự phá hoại khi những cơ sở này bất ngờ dừng làm việc và vì thế tất cả còn nghiêm trọng hơn.

Các hệ thống của cả khu vực nhà nước và tư nhân tại Estonia đã bị tấn công dữ dội vào tháng 04/2007. Điều này đã trùng với những náo loạn mức đường phố mà đi cùng với việc đặt lại vị trí tượng đài (thời Xô viết) của chiến tranh thế giới II. Những náo loạn là do những người thiểu số gốc Nga tại quốc gia này chống lại những người gốc Estonia và cảnh sát.

Interview Estonian government ministers and officials deep in a crisis meeting about riots on the street in April 2007 were initially nonplussed when a government press officer interrupted a briefing to say that he was unable to post a press release.

The initial reaction was "why are you bothering us with this" explained Lauri Almann, permanent undersecretary at the Estonian Ministry of Defence at the time told El Reg. "It was only when he said 'No you don't understand, I think we are under cyberattack' that anybody took notice," Almann explained.

Estonia, a small country of around 1.3 million people bordering Russia and the Baltic Sea, has moved swiftly since independence in 1991 to develop an advanced network infrastructure for the delivery of both government and financial services. The country completely skipped the phase of banking involving cheques, for example, so that the vast majority of its citizens use online banking to pay bills and carry out other day-to-day tasks. The disruption when these facilities abruptly ceased to work was therefore all the more severe.

Cyberblitz

Both government and private sector systems in Estonia came under fierce cyberassault in April 2007. This coincided with street-level riots that accompanied the relocation of World War II (Soviet era) memorials. The riots pitted ethnic Russians in the country against ethnic Estonians and the police.

Các cuộc tấn công từ chối dịch vụ mà chúng đã đánh trong khoảng 2 ngày sau khi những cuộc phản đối trên đường phố đã bắt đầu làm cho các website quan trọng của chính phủ, ngân hàng và các phương tiện truyền tin không còn sẵn sàng được. Tính không sẵn sàng của các website của chính phủ và phương tiện thông tin từng là quan trọng vì nó ngăn cản chính phủ đưa được thông tin ra vào lúc xảy ra khủng hoảng. Estonia không có các văn phòng của BBC và CNN và văn hóa sử dụng radio để có thông tin, nếu tất cả những thứ khác bị sập, thì có thể sẽ không là gì tại Anh, ví dụ thế. Nhiều người Estonia dựa vào web để có thông tin nên các cuộc tấn công làm cho họ không có thông tin cập nhật.

Làn sóng các cuộc tấn công như bão lũ các gói của “kẻ vũ phu” đã được đi kèm theo nhiều hơn nữa các cuộc tấn công tinh vi phức tạp, bao gồm cả việc làm mất mặt các website, và chiếm site. Ví dụ, sự cáo lỗi giả về sự di chuyển tượng đài đã được đưa lên website của một đảng chính trị.

Tổng cộng các cuộc tấn công đã kéo dài khoảng 3 tuần. “Nó có thể còn tồi tệ hơn”, Almann đã nói. “Chúng tôi nghĩ họ có lẽ tiếp tục tới 3 tháng. Về mặt kỹ thuật các cuộc tấn công mà chúng tôi đã đối mặt không có gì là đặc biệt”, ông bổ sung.

Trên tuyến lửa

Estonia đã đáp trả các cuộc tấn công không gian mạng, một phần, bằng việc gia tăng băng thông rộng và tổ chức sao lưu các website hosting cho chính phủ. Quá trình nhân bản nội dung ở giữa cuộc tấn công đang diễn ra từng khó khăn một cách không ngạc nhiên. “Nhiều quốc gia đã từ chối nắm lấy các site của chúng tôi vì họ nói rằng có thể làm cho họ cũng nằm trong tuyến lửa”, Almann nói.

Giả thiết kể từ các cuộc tấn công, một sự kiện giới hạn trong an ninh máy tính, gợi ý họ đã gây men trong “không gian blog của Nga” và có thể đã có liên quan tới các tin tặc tội phạm đã biến thành những người yêu nước.

Một số người đã gợi ý rằng chính phủ Nga có thể đã đóng một vai trò trong việc khuyến khích những cuộc tấn công này, một cáo buộc bị từ chối từ Kremlin. Bộ trưởng Ngoại giao Estonia Urmas Paet, ví dụ, đã chỉ tay tố cáo các cuộc tấn công một cách trực tiếp vào Kremlin.

The denial of service attacks that kicked in around two days after the street protests began left important government, banking and news media websites unavailable. The unavailability of government and news media websites was important because it prevented the government getting information out at a time of crisis. Estonia does not have BBC and CNN bureaus and the culture of using the radio to get news, if all else fails, isn't as ingrained there as it would be in the UK, for example. More Estonians rely on the web for news so the attacks left them deprived of updates.

The first wave of "brute force" packet flooding assaults was followed by more sophisticated attacks, including website defacement, and site takeovers. For example, a fake apology over the relocation of the monuments was posted on the website of one political party.

In total the attacks lasted around three weeks. "It could have been much worse," Almann explained. "We thought they might go on for up to three months. Technically the attacks we faced were nothing special," he added.

In the line of fire

Estonia responded to the cyberattacks, in part, by increasing bandwidth and organising backup hosting for government websites. The process of replicating content in the midst of the ongoing attack was unsurprisingly difficult. "Many countries refused to take our sites because they said that would put them in the line of fire," Almann said.

Speculation since the attacks, a landmark event in computer security, suggest they were fermented in the "Russian blogosphere" and may have involved criminal hackers turned patriots.

Some have suggested that the Russian government may have played a role in encouraging these attacks, a charge dismissed by the Kremlin. Estonian Foreign Minister Urmas Paet, for example, pointed the finger of blame for the attacks directly at the Kremlin.

Một câu hỏi suy luận

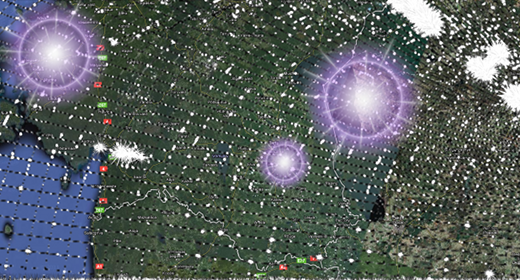

Almann đã thận trọng hơn. Được đánh giá có từ 1-2 triệu máy tính bị tổn thương tại 100 quốc gia khác nhau, bao gồm cả Vatican, đã được sử dụng trong các cuộc tấn công không gian mạng chống lại Estonia. Sử dụng các botnet, mà có thể được thuê và trả tiền một cách nặc danh trong thế giới số ngầm, làm cho việc theo dõi nguồn thực sự của các cuộc tấn công khó khăn, nếu không nói là không thể.

Thay vì dựa vào thuần túy sự quy kết kỹ thuật để tìm ra một sự qui kết chính trị và pháp lý “khói súng” cũng đã đóng một vai trò.

Almann nói rằng nhiều quốc gia đã giúp Estonia vào thời gian của các cuộc tấn công với một ngoại lệ quan trọng - Nga. “Nga đã không giúp đẩy lùi các cuộc tấn công. Những yêu cầu được lặp đi lặp lại về sự trợ giúp đã bị từ chối, đôi lúc vì những lý do pháp lý mù mờ”, ông đã nói với El Reg.

Ví dụ, Estonia và Nga đã có một thỏa thuận đề cập tới việc thanh tra tội phạm xuyên biên giới mà đề cập tới sự trao đổi thông tin cũng như dẫn độ những kẻ bị tình nghi mà có thể quyết định vượt qua biên giới để tránh pháp luật. “Hiệp định yêu cầu thông tin vào thời điểm của cuộc tấn công đã bị từ chối một cách lặp đi lặp lại hoặc không hành động. Sự từ chối hợp tác này đưa ra sự qui cho các cuộc tấn công về chính trị”, Almann nói.

A question of attribution

Almann was more circumspect. An estimated 1 to 2 million compromised machines in 100 different jurisdictions, including the Vatican, were used in the cyberattacks against Estonia. The use of botnets, which can be rented and paid for anonymously on the digital underground, makes tracing the real source of attacks difficult if not impossible.

Instead of relying on purely technical attribution to find a "smoking gun" political and legal attribution also has a role to play.

Almann said that many countries helped Estonia at the time of the attacks with one important exception – Russia. "Russia failed to help put out the attacks. Repeated requests for assistance were denied, sometimes for obscure legal reasons," he told El Reg.

For example, Estonia and Russia have an agreement covering the investigation of cross-border crime which covers the exchange of info as well as the extradition of suspects who might decide to skip over the border to avoid justice. "Treaty requests for information at the time of the cyberattack were repeatedly refused or not acted upon. This refusal to co-operate provides political attribution for the attacks," Almann said.

Dịch tài liệu: Lê Trung Nghĩa

Không có nhận xét nào:

Đăng nhận xét

Lưu ý: Chỉ thành viên của blog này mới được đăng nhận xét.