NSA

files: why the Guardian in London destroyed hard drives of leaked

files

Mối

đe dọa hành động pháp lý của chính phủ có thể dừng

báo cáo về các tệp bị Edward Snowden làm rò rỉ đã dẫn

tới hành động mang tính biểu tượng ở các văn phòng

của Guardian ở Luân Đôn.

A

threat of legal action by the government that could have stopped

reporting on the files leaked by Edward Snowden led to a symbolic act

at the Guardian's offices in London

Bài được đưa lên

Internet ngày: 20/08/2013

Lời

người dịch: Những khó khăn tưởng không thể vượt qua

của các lãnh đạo và nhân viên của tờ Guardian trước

sức ép của chính phủ Anh phải dừng các báo cáo về vụ

giám sát ồ ạt của Mỹ và Anh mà Edward Snowden đã rò

rỉ. Một trong những hành động khó khăn của họ là

quyết định phải phá hủy các máy tính có chứa các tệp

dữ liệu về PRIMS trong các văn phòng của Guardian ở nước

Anh, cho dù cả họ và cơ quan tình báo Anh GCHQ đều hiểu

rằng, điều đó không hề có ý nghĩa gì khi mà còn có

các bản sao ở ngoài nước Anh, như ở Mỹ và Brazil, nơi

mà Glenn Greenwald, người đầu tiên tiết lộ câu chuyện

này, cư trú. Có lẽ ngay cả ở những nước như Mỹ và

Anh, cuộc chiến cho tự do ngôn luận và quyền con người

vẫn cứ tiếp diễn bất tận, bất chấp những tuyên

truyền về một thế giới tự do mà nhiều người ảo

tưởng. Xem thêm:

'Chương

trình gián điệp PRISM trên không gian mạng'.

Các biên tập viên

của tờ Guardian hôm thứ ba đã phát hiện vì sao và làm

thế nào tờ báo đã phá hủy các ổ cứng máy tính chứa

các bản sao một số tệp bí mật do

Edward

Snowden làm rò rỉ.

Quyết định đã được

đưa ra sau khi mối đe dọa hành động pháp lý của chính

phủ có thể làm dừng việc báo cáo về mức độ mà

sự

giám sát của chính phủ Mỹ và Anh bị các tài liệu

đó tiết lộ.

Nó đã gây ra những

câu chuyện kỳ lạn hơn trong lịch sử nghề làm báo kỷ

nguyên số. Hôm thứ bảy 20/07/2013,, trong một cơ sở

hoang vắng của các văn phòng tờ

Guardian

ở King Cross, một biên tập viên cao cấp và một chuyên

gia máy tính của Guardian đã sử dụng máy xay và các công

cụ khác để phá các ổ đĩa cứng và các con chip bộ

nhớ trong đó có các tệp được mã hóa được lưu giữ.

Khi họ làm, họ đã

bị các nhân viên kỹ thuật từ Tổng hành dinh Truyền

thông của Chính phủ – GCHQ (Government Communications

Headquarters) theo dõi, những người này ghi chép và chụp

ảnh nhưng ra về với các bàn tay trắng.

Biên tập viên của

tờ Guardian, Alan Rusbridger, đã thông báo trước cho các

quan chức chính phủ rừng các bản sao khác của các tệp

đã tồn tại bên ngoài nước này và rằng tờ Guardian

không phải là người nhận duy nhất, cũng không phải là

người quản lý các tệp được Snowden, một cựu nhà

thầu của Cơ quan An ninh Quốc gia – NSA, làm rò rỉ.

Nhưng chính phủ đã

khăng khăng rằng tư liệu hoặc bị phá hủy hoặc phải

đầu hàng.

12 ngày sau sự phá

hủy các tệp mà Guardian đã nêu trong

các

hoạt động nghe trộm do Mỹ đầu tư của GCHQ và đã

xuất bản

một

bức chân dung sống động làm việc ở tòa nhà “hình

chiếc bánh rán” khổng lồ của cơ quan này của Anh tại

Cheltenham. Guardian Mỹ, nằm và biên tập ở New York, cũng

đã tiếp tục đưa ra bằng chứng về sự hợp tác của

NSA với các tập đoàn viễn thông Mỹ để tối đa hóa

sự thu thập dữ liệu trên Internet và điện thoại của

người sử dụng khắp thế giới.

Chính phủ Anh đã

định tiến lên ép các nhà báo, vói sự bắt giam tại

Heathrow

hôm chủ nhật David Miranda, đối tác của Glenn Greenwald,

người đã dẫn dắt việc báo cáo về các tệp của Mỹ

trên Guardian.

Miranda đã bị giam 9

giờ đồng hồ dưới một phần của pháp luật được

ban hành vào năm 2000 nhằm vào những kẻ khủng bố.

Sử

dụng biện pháp này - nó áp dụng chỉ cho các sân bay

và cảng - nghĩa là sự bảo vệ đối với những nghi

ngờ ở Anh, bao gồm cả các nhà báo, đã không áp dụng

được.

Ý định ban đầu của

Anh để dừng báo cáo về các tệp tới 2 tuần sau khi

xuất

bản câu chuyện đầu tiên dựa vào những rò rỉ của

Snowden, về một lệnh tòa án bí mật của Mỹ bắt tập

đoàn truyền thông Verizon tuân thủ trao các dữ liệu về

sử dụng điện thoại của các khách hàng của nó. Điều

này đã tiếp sau một

câu

chuyện chi tiết về cách mà GCHQ đã sử dụng các dữ

liệu được chương trình giám sát Internet PRISM của NSA

thu thập được.

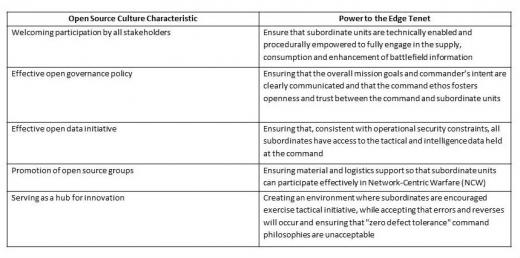

Phần còn lại của

một máy tính đã lưu giữ các tệp mà Edward Snowden làm

rò rỉ đối với tờ Guardian và đã phá hủy nhân danh

chính phủ Anh. Ảnh: Roger Tooth

Ngay sau đó các quan

chức cao cấp của Anh đã tới các văn phòng của Guardian

để thăm Rusbridger và người phó của ông, Paul Johnson. Họ

từng thân mật nhưng đã làm rõ họ tới với ủy quyền

cao cấp để yêu cầu đầu hàng ngay lập tức tất cả

các tệp của Snowden trong sở hữu của Guardian.

Họ đã viện lý rằng

tư liệu đó đã bị ăn cắp và rằng một tờ báo đã

không có nghiệp vụ lưu giữ nó. Luật Bí mật Chính

thống (Official Secrets Act) đã nhắc tới nhưng đã không

đe dọa. Ở giai đoạn đó các quan chức đã nhấn mạnh

họ ưu tiên hơn một con đường thấp chính hơn là đi ra

tòa án.

Các biên tập viên

của Guardian đã viện lý rằng đã có sự quan tâm đáng

kể của công chúng cho tới nay về mức độ không được

rõ giám sát của chính phủ và sự cộng tác với các

công ty công nghệ và viễn thông, đặc biệt đưa ra những

yếu kém hình như có của quốc hội và sự theo dõi của

pháp luật.

Đã không có mối

đe dọa bằng văn bản nào của bất kỳ động thái pháp

lý nào

Sau 3 tuần mà đã

thấy xuất bản vài bài báo nữa về cả 2 bờ Đại Tây

Dương về sự giám sát Internet và điện thoại của GCHQ

và NSA, các quan chức của chính phủ Anh đã tiếp cận

lại và tiến hành một tiếp cận nghiêm khắc hơn.

“Các anh đã có sự

vui vẻ của các anh rồi. Bây giờ chúng tôi muốn mọi

thứ được đặt trở lại”, một trong số họ nói.

Vẫn 2 quan chức cao

cấp từng viếng thăm Guardian tháng trước đã quay lại

với thông điệp rằng sự kiên nhẫn với báo cáo của

tờ báo đã hết.

Họ

đã thể hiện những nỗi sợ hãi mà các chính phủ nước

ngoài, đặc biệt là Nga hoặc Trung Quốc, có thể đột

nhập vào mạng CNTT của Guardian. Nhưng Guardian đã giải

thích sự an ninh xung quanh các tài liệu, nó đã được

giữ cách li và không được lưu trữ trong bất kỳ hệ

thống nào của Guardian.

Tuy nhiên, trong một

cuộc gặp sau đó, một chuyên gia cơ quan tình báo đã

viện lý rằng tư liệu đó vẫn còn có khả năng bị tổn

thương. Ông ta nói theo cách ví dụ như nếu có một chiếc

cốc nhựa trong phòng nơi mà công việc đang được triển

khai, các đặc vụ nước ngoài có thể giám sát được

tương tự từ xa bằng tia laser.

Khoảng từ 16-19/07,

sức ép đã được tăng cường và, trong một loạt các

cuộc điện thoại và họp, mối đe dọa hành động pháp

lý hoặc thậm chí một cuộc truy bắt của cảnh sát đã

trở nên rõ ràng hơn.

Ở một thời điểm

tờ Guardian đã được nói: “Chúng tôi đang đưa ra sự

cân nhắc tích cực về con đường pháp lý”.

Rusbridger nói: “Tôi

không biết những gì đã thay đổi hoặc vì sao nó đã

thay đổi. Tôi tưởng tượng đã có các cuộc đối thoại

khác đang diễn ra trong bộ máy an ninh, ở Whitehall và Phố

Downing”. Các luật sư của Guardian đã tin tưởng chính

phủ có thể hoặc tìm một lệnh huấn thị theo luật bí

mật, một qui chế bắt tất cả mà bao trùm bất kỳ sự

sở hữu không được phép nào các tư liệu bí mật, hoặc

bắt đầu các qui trình xử lý tội phạm theo Luật Bí

mật Chính thức.

Bất kỳ thế nào thì

rủi ro mà việc báo cáo của Guardian có thể bị đông

cứng ở khắp mọi nơi và tờ báo này có thể bị ép

phải giao tư liệu.

“Tôi

đã giải thích cho các nhà chức trách nước Anh rằng đã

có những bản sao khác ở Mỹ và Brazil nên họ không thể

đạt được gì”. Rusbridger nói. “Nhưng một khi đã rõ

ràng là họ họ có thể đi tới luật thì tôi đã ưu

tiên phá huyr bản sao của chúng tôi hơn là trao nó ngược

lại cho họ hoặc cho phép các tòa án làm đông cứng việc

báo cáo của chúng tôi”.

Bất kỳ sự đầu

hàng nào như vậy có thể đã thể hiện một sự phản

bội đối với nguồn, Edward Snowden, Rusbridger tin tưởng.

Các tệp đó có thể cuối cùng đã được sử dụng

trong sự kết tội người thổi còi người Mỹ đó.

“Tôi không nghĩ

chúng tôi đã có sự đồng ý của Snowden để trả lại

các tư liệu, và tôi đã không muốn giúp các nhà chức

trách nước Anh biết những gì anh ta đã trao cho chúng

tôi”, biên tập viên tờ Guardian nói.

Hơn nữa các hồ sơ

máy tính có thể được phân tích pháp lý điều tra để

có được thông tin theo đó các nhà báo đã thấy và làm

việc với các tệp nào.

Rusbridger đã quyết

định rằng nếu chính phủ đã được xác định để

dừng việc báo cáo nằm ở Anh về các tệp của Snowden,

thì lựa chọn tốt nhất là phá hủy bản sao của Luân

Đôn và tiếp tục biên tập và báo cáo từ Mỹ và

Brazil. Các nhà báo tại Mỹ được bảo vệ theo những

sửa đổi bổ sung đầu tiên, đảm bảo tự do ngôn luận.

Vì

một vụ kiến pháp lý về xuất bản các Tài liệu Lầu

5 góc của tờ Bưu điện Washington và Thời báo New York

vào năm 1971, được xem xét rộng rãi rằng nước Mỹ có

thể không thành công trong việc cố kiềm chế trước

trong xuất bản. Các Tài liệu Lầu 5 góc bị rò rỉ đã

tiết lộ các chi tiết tuyệt mật về tiến trình tồi tệ

của chiến dịch quân sự của Mỹ ở Việt Nam.

Các cuộc nói chuyện

đã bắt đầu với các quan chức chính phủ về một thủ

tục mà có thể làm thỏa mãn nhu cầu của họ để đảm

bảo tư liệu đã được phá hủy, nhưng nó có thể cùng

một lúc bảo vệ được các nguồn của Guardian và nghề

báo chí của mình.

Sự thỏa hiệp cuối

cùng được mang tới từ Paul Johnson, giám đốc điều

hành Tin tức và Truyền thông của Guardian Sheila Fitzsimons,

và một trong những chuyên gia máy tính hàng đầu, David

Blishen, cho cơ sở văn phòng Kings Place vào sáng thứ bảy

nóng nực để gặp 2 quan chức GCHQ với các máy xách tay

và máy quay phim.

Các nhân viên tình

báo đứng nhìn Johnson và Blishen khi họ đi làm việc với

các ổ đĩa cứng và các con chip bộ nhớ với các máy

nghiền và khoan, chỉ ra các điểm sống còn trên các bo

mạch để tấn công. Họ đã chụp ảnh khi các mảnh vỡ

vụn được quét đi nhưng chẳng lấy đi được gì.

Đó

từng là cuộc gặp tình cờ độc nhất trong mối quan hệ

lâu dài và không dễ dàng giữa báo chí và các cơ quan

tình báo, và một sự thỏa hiệp vô dụng cao độ, rất

vật lý giữa các yêu cầu của an ninh quốc gia và tự do

ngôn luận.

Nhưng

phần lớn nó chỉ là một hành động có tính biểu

tượng. Cả 2 phía đều nhận thức được rằng các bản

sao khác đã tồn tại ngoài nước Anh và rằng việc báo

cáo về sự với tới sự giám sát của nhà nước trong

thế kỷ 21 có thể sẽ vẫn tiếp tục.

“Nó

tác động tới từng công dân, nhưng các nhà báo tôi nghĩ

nên nhận thức được về những khó khăn mà họ sẽ

phải đối mặt trong tương lai vì từng người trong năm

2013 để lại một cái đuôi số rất lớn mà rất dễ

dàng bị truy cập”, Rusbridger nói.

“Tôi hy vọng rằng

[dòng bắt giam Miranda] sẽ làm là gửi mọi người trở

lại để đọc các câu chuyện mà làm xáo trộn quá cho

nhà nước Anh vì đã có nhiều việc báo cáo về những

gì GCHQ và NSA có liên quan. Những gì Snowden đang cố làm

là lôi kéo sự chú ý tới mức theo đó chúng ta sẽ ở

trên con đường tới sự giám sát hoàn toàn”.

Guardian

editors on Tuesday revealed why and how the newspaper destroyed

computer hard drives containing copies of some of the secret files

leaked by Edward

Snowden.

The

decision was taken after a threat of legal action by the government

that could have stopped reporting on the extent of American and

British government surveillance

revealed by the documents.

It

resulted in one of the stranger episodes in the history of

digital-age journalism. On Saturday 20 July, in a deserted basement

of the

Guardian's King's Cross offices, a senior editor and a Guardian

computer expert used angle grinders and other tools to pulverise the

hard drives and memory chips on which the encrypted files had been

stored.

As

they worked they were watched by technicians from Government

Communications Headquarters (GCHQ) who took notes and photographs,

but who left empty-handed.

The

editor of the Guardian, Alan Rusbridger, had earlier informed

government officials that other copies of the files existed outside

the country and that the Guardian was neither the sole recipient nor

steward of the files leaked by Snowden, a former National Security

Agency (NSA)

contractor. But the government insisted that the material be either

destroyed or surrendered.

Twelve

days after the destruction of the files the Guardian reported on

US funding of GCHQ eavesdropping operations and published a

portrait of working life in the British agency's huge "doughnut"

building in Cheltenham. Guardian US, based and edited in New York,

has also continued to report on evidence of NSA co-operation with US

telecommunications corporations to maximise the collection of data on

internet and phone users around the world.

Miranda

was detained for nine hours under a section of legislation enacted in

2000 aimed at terrorists. The

use of this measure – which applies only to airports and ports

– meant the normal protection for suspects in the UK, including

journalists, did not apply.

The

initial UK attempts to stop reporting on the files came two weeks

after the

publication of the first story based on Snowden's leaks, about a

secret US court order obliging the communications corporation Verizon

to hand over data on its customers' phone usage. This was followed by

a story detailing how GCHQ was making use of data collected by

the NSA's internet monitoring programme, Prism.

Picture

The

remains of a computer that held files leaked by Edward Snowden to the

Guardian and destroyed at the behest of the UK government.

Photograph: Roger Tooth

Shortly

afterwards two senior British officials arrived at the Guardian's

offices to see Rusbridger and his deputy, Paul Johnson. They were

cordial but made it clear they came on high authority to demand the

immediate surrender of all the Snowden files in the Guardian's

possession.

They

argued that the material was stolen and that a newspaper had no

business holding on to it. The Official Secrets Act was mentioned but

not threatened. At this stage officials emphasised they preferred a

low-key route rather than go to court.

The

Guardian editors argued that there was a substantial public interest

in the hitherto unknown scale of government surveillance and the

collaboration with technology and telecoms companies, particularly

given the apparent weakness of parliamentary and judicial oversight.

There

was no written threat of any legal moves.

After

three weeks which saw the publication of several more articles on

both sides of the Atlantic about GCHQ and NSA internet and phone

surveillance, British government officials got back in touch and took

a sterner approach.

"You've

had your fun. Now we want the stuff back," one of them said.

The

same two senior officials who had visited the Guardian the previous

month returned with the message that patience with the newspaper's

reporting was wearing out.

They

expressed fears that foreign governments, in particular Russia or

China, could hack into the Guardian's IT network. But the Guardian

explained the security surrounding the documents, which were held in

isolation and not stored on any Guardian system.

However,

in a subsequent meeting, an intelligence agency expert argued that

the material was still vulnerable. He said by way of example that if

there was a plastic cup in the room where the work was being carried

out foreign agents could train a laser on it to pick up the

vibrations of what was being said. Vibrations on windows could

similarly be monitored remotely by laser.

Between

16 and 19 July government pressure intensified and, in a series of

phone calls and meetings, the threat of legal action or even a police

raid became more explicit.

At

one point the Guardian was told: "We are giving active

consideration to the legal route."

Rusbridger

said: "I don't know what changed or why it changed. I imagine

there were different conversations going on within the security

apparatus, within Whitehall and within Downing Street."

The

Guardian's lawyers believed the government might either seek an

injunction under the law of confidence, a catch-all statute that

covers any unauthorised possession of confidential material, or start

criminal proceedings under the Official Secrets Act.

Either

brought with it the risk that the Guardian's reporting would be

frozen everywhere and that the newspaper would be forced to hand over

material.

"I

explained to British authorities that there were other copies in

America and Brazil so they wouldn't be achieving anything,"

Rusbridger said. "But once it was obvious that they would be

going to law I preferred to destroy our copy rather than hand it back

to them or allow the courts to freeze our reporting."

Any

such surrender would have represented a betrayal of the source,

Edward Snowden, Rusbridger believed. The files could ultimately have

been used in the American whistleblower's prosecution.

"I

don't think we had Snowden's consent to hand the material back, and I

didn't want to help the UK authorities to know what he had given us,"

the Guardian editor said.

Furthermore

the computer records could be analysed forensically to yield

information on which journalists had seen and worked with which

files.

Rusbridger

took the decision that if the government was determined to stop

UK-based reporting on the Snowden files, the best option was destroy

the London copy and to continue to edit and report from America and

Brazil. Journalists in America are protected by the first

amendment, guaranteeing free speech.

Since

a legal case over the publication of the Pentagon Papers by the

Washington Post and New York Times in 1971, it is widely considered

that the US state would not succeed in attempting prior restraint on

publication. The leaked Pentagon Papers revealed top secret

details of the poor progress of the US military campaign in Vietnam.

Talks

began with government officials on a procedure that might satisfy

their need to ensure the material had been destroyed, but which would

at the same time protect the Guardian's sources and its journalism.

The

compromise ultimately brought Paul Johnson, Guardian News and Media's

executive director Sheila Fitzsimons, and one of its top computer

experts, David Blishen, to the basement of its Kings Place office on

a hot Saturday morning to meet two GCHQ officials with notebooks and

cameras.

The

intelligence men stood over Johnson and Blishen as they went to work

on the hard drives and memory chips with angle grinders and drills,

pointing out the critical points on circuit boards to attack. They

took pictures as the debris was swept up but took nothing away.

It

was a unique encounter in the long and uneasy relationship between

the press and the intelligence agencies, and a highly unusual, very

physical, compromise between the demands of national security and

free expression.

But

it was largely a symbolic act. Both sides were well aware that other

copies existed outside the UK and that the reporting on the reach of

state surveillance in the 21st century would continue.

"It

affects every citizen, but journalists I think should be aware of the

difficulties they are going to face in the future because everybody

in 2013 leaves a very big digital trail that is very easily

accessed," Rusbridger said.

"I

hope what [the Miranda detention row] will do is to send people back

to read the stories that so upset the British state because there has

been a lot of reporting about what GCHQ and the NSA are up to. What

Snowden is trying to do is draw attention to the degree to which we

are on a road to total surveillance."

Dịch: Lê Trung Nghĩa